Cómo Agregar Múltiples Usuarios a través de LDAP en AnyDesk: Guía para Licencias Enterprise y Ultimate

Licencia: Ultimate-Cloud

Relevante para: Dueño de organización o Admin

El proveedor de usuarios LDAP permite a los dueños de organizaciones configurar la autenticación usando un servicio de directorio, como Microsoft Active Directory, OpenLDAP u OpenDJ, para validar las credenciales de los usuarios. Los directorios LDAP son un método estándar para almacenar datos de usuarios, grupos y permisos e integrarlos con otras aplicaciones.

Cuando LDAP está habilitado en my.anydesk II, los usuarios en su organización pueden iniciar sesión usando SSO con el ID de la organización y sus credenciales corporativas. También puede importar roles LDAP en my.anydesk II para un control de acceso integrado.

🦉 Para más detalles sobre los tipos de proveedores de usuarios, vea este artículo.

Certificados de organización

La sección Organization certificates lista todos los certificados asociados con su organización. Los certificados, típicamente en formato .pem, aseguran la comunicación entre my.anydesk II y su proveedor LDAP.

Para agregar un certificado a su organización:

- Inicie sesión en my.anydesk II y vaya a Organization.

- Bajo General, haga clic en Edit, y luego seleccione LDAP como el proveedor de usuarios.

- En el diálogo Switch active provider, haga clic en Proceed.

- Desplácese hacia abajo a Organization certificates y haga clic en Add new certificate.

- En el diálogo, pegue el contenido del archivo

.pemo arrastre y suelte el archivo. - Haga clic en Add new certificate.

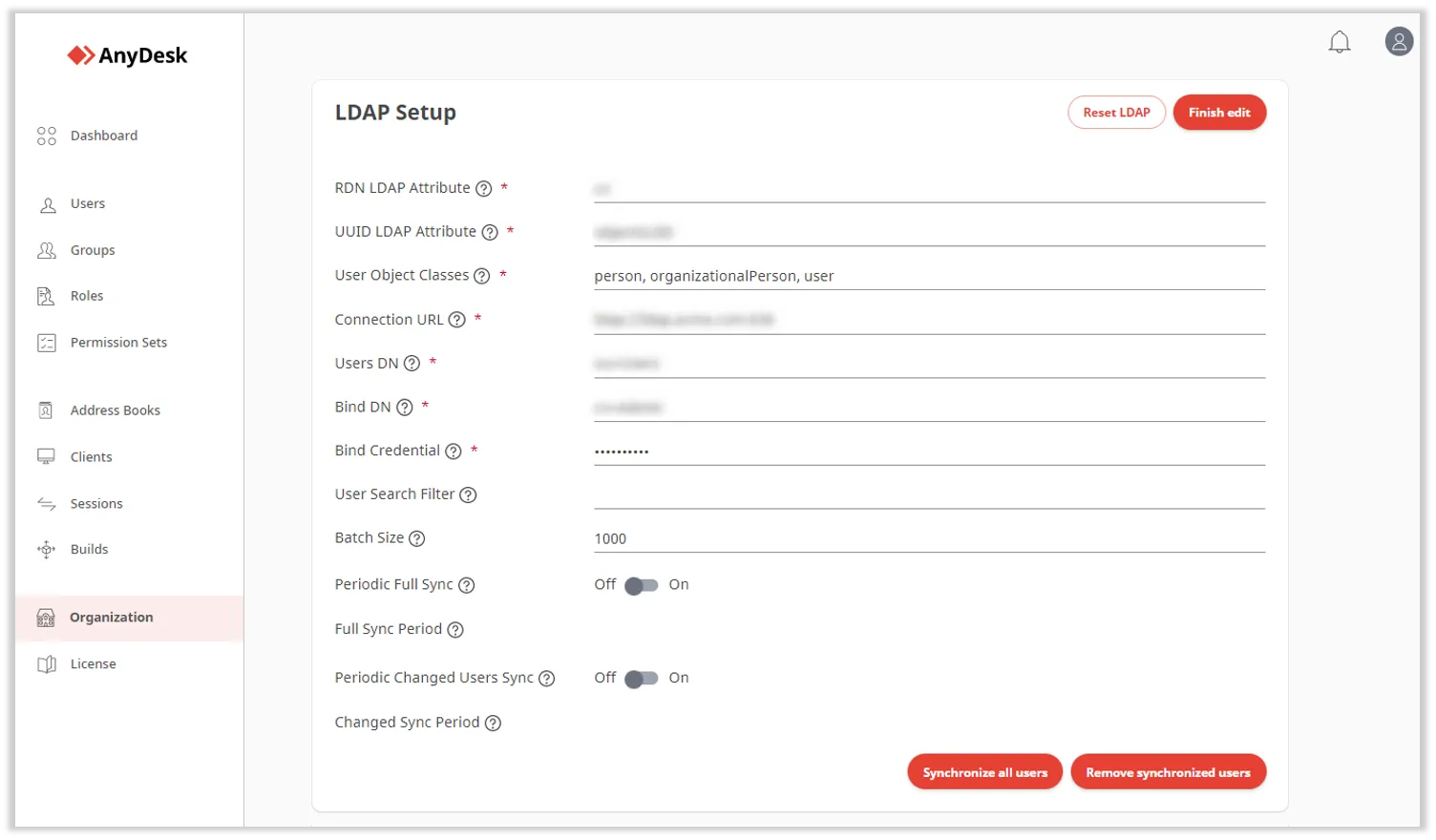

Configurar LDAP

Necesita configurar su proveedor LDAP para establecer una conexión con my.anydesk II.

Para configurar LDAP en my.anydesk II:

-

En my.anydesk II, abra la pestaña Organization.

-

Bajo General, haga clic en Edit, y seleccione LDAP como el proveedor de usuarios.

-

En el diálogo Switch active provider, haga clic en Proceed.

-

Desplácese a LDAP Setup, haga clic en Edit, y proporcione lo siguiente:

- RDN LDAP attribute - atributo usado como el atributo superior del DN de usuario (a menudo el mismo que el nombre de usuario, ej.

cnosAMAccountName). - UUID LDAP attribute - atributo usado como el identificador único (ej.

objectGUID, ouid/entryDN). - User object classes - clases separadas por comas como

inetOrgPerson,organizationalPerson. - Connection URL - URL de su servidor LDAP.

- Users DN - DN base donde residen las entradas de usuario (ej.

ou=users,dc=example,dc=com). - Bind DN y Bind credential - credenciales para acceso LDAP.

- User search filter - filtro LDAP opcional para limitar qué entradas de usuario se recuperan (ej.

(filtername)). - Batch size - número de entradas LDAP recuperadas por transacción.

- Periodic full sync - active si desea una sincronización completa; luego especifique Full sync period (en segundos).

- Periodic changed users sync - active para sincronizar usuarios cambiados o nuevos; luego establezca Changed sync period (en segundos).

- RDN LDAP attribute - atributo usado como el atributo superior del DN de usuario (a menudo el mismo que el nombre de usuario, ej.

-

Haga clic en Finish edit.

Una vez configurado, los usuarios (sujetos a cualquier filtro aplicado) de su directorio LDAP pueden iniciar sesión en my.anydesk II usando el ID de organización.

Importar roles

Puede importar roles LDAP en my.anydesk II para gestionar permisos basados en membresía de grupo.

-

Vaya a Organization, haga clic en Edit bajo General, y vuelva a seleccionar LDAP como el proveedor.

-

En el diálogo Switch active provider, haga clic en Proceed.

-

Desplácese a Import roles, haga clic en Edit, y configure:

-

Roles DN - DN base bajo el cual se ubican los objetos de rol (ej.

ou-roles,dc=example,dc=org). -

Role name LDAP attribute - atributo usado para nombres de roles/RDNs (comúnmente

cn). -

Role object class - clase(s) de objetos de rol (ej.

groupOfNames, ogrouppara AD). -

LDAP filter - filtro opcional para limitar qué roles se importan; formato como

(filtername)si se usa. -

User roles retrieve strategy - seleccione una de las siguientes formas de recuperar roles de usuario:

- Load roles by ‘member’ attribute - consultar entradas de rol donde

member= user DN. - Get roles from user ‘memberOf’ attribute - leer roles del atributo

memberOfen el usuario.

- Load roles by ‘member’ attribute - consultar entradas de rol donde

-

Membership attribute type - seleccione dependiendo de la estrategia:

- DN (para atributo

member) - UID (para atributo

memberUid) - memberOf (para usar el campo memberOf del usuario)

- DN (para atributo

-

-

Haga clic en Finish edit.

Después de completar esta configuración, las asignaciones de grupos LDAP están disponibles en my.anydesk II para control de acceso basado en roles.

Haz clic para continuar leyendo

- Publicado el